blog.csdn.net/qq_45076180/article/details/115000495

①:XSS漏洞介绍

跨站脚本攻击XSS是指攻击者往Web页面里插入恶意Script代码,当用户浏览该页之时,嵌入其中Web里面的Script代码会被解析执行,从而达到恶意攻击用户的目的。XSS攻击针对的是用户层面的攻击!

②:XSS漏洞分类

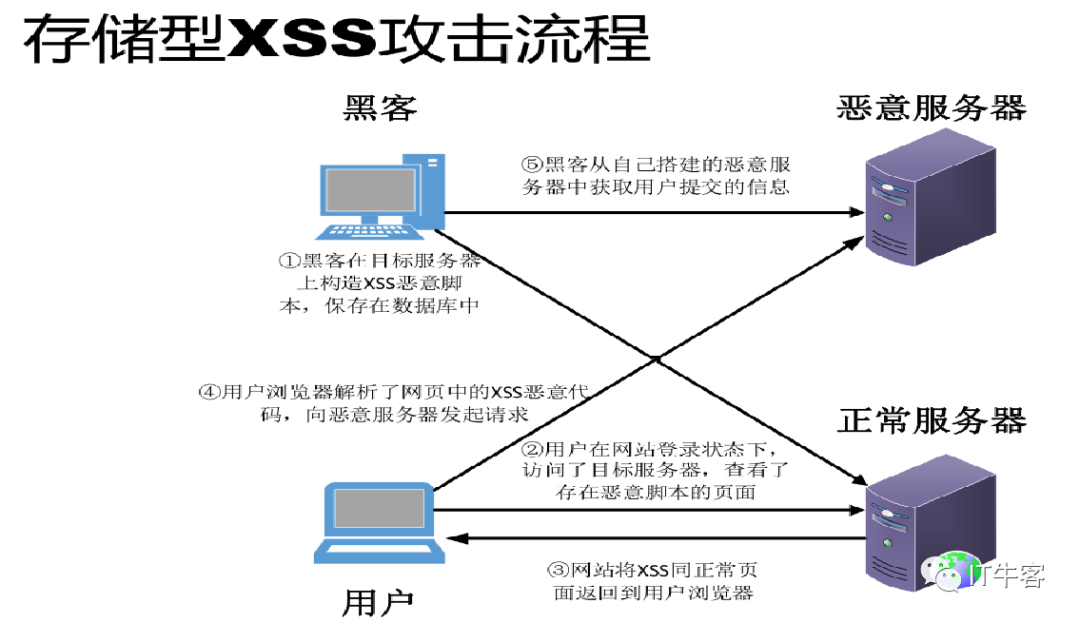

存储型XSS: 存储型XSS,持久化,代码是存储在服务器中的,如在个人信息或发表文章等地方,插入代码,如果没有过滤或过滤不严,那么这些代码将储存到服务器中,用户访问该页面的时候触发代码执行。这种XSS比较危险,容易造成蠕虫,盗窃cookie

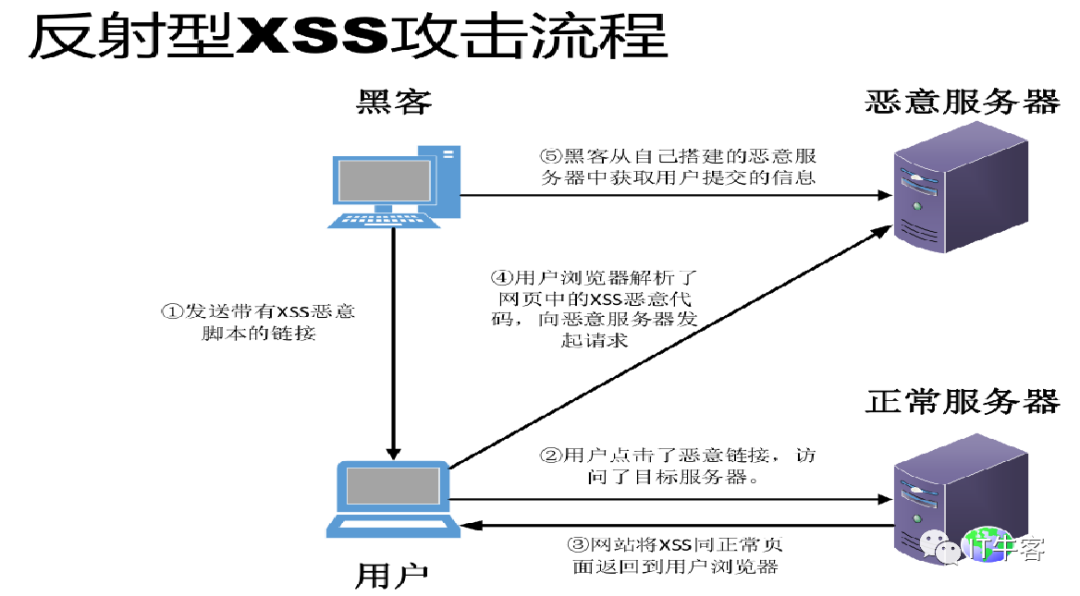

反射型XSS: 非持久化,需要欺骗用户自己去点击链接才能触发XSS代码(服务器中没有这样的页面和内容),一般容易出现在搜索页面

DOM型XSS: 不经过后端,DOM-XSS漏洞是基于文档对象模型(Document Objeet Model,DOM)的一种漏洞,DOM-XSS是通过url传入参数去控制触发的,其实也属于反射型XSS。

③:防护建议

-

限制用户输入,表单数据规定值得类型,例如年龄只能是int,name为字母数字组合。 -

对数据进行html encode处理。 -

过滤或移除特殊的html标签。 -

过滤javascript事件的标签。

2. SQL注入攻击

①:SQL注入漏洞介绍

SQL注入(SQLi)是一种注入攻击,可以执行恶意SQL语句。它通过将任意SQL代码插入数据库查询,使攻击者能够完全控制Web应用程序后面的数据库服务器。攻击者可以使用SQL注入漏洞绕过应用程序安全措施;可以绕过网页或Web应用程序的身份验证和授权,并检索整个SQL数据库的内容;还可以使用SQL注入来添加,修改和删除数据库中的记录

SQL注入漏洞可能会影响使用SQL数据库(如MySQL,Oracle,SQL Server或其他)的任何网站或Web应用程序。犯罪分子可能会利用它来未经授权访问用户的敏感数据:客户信息,个人数据,商业机密,知识产权等。SQL注入攻击是最古老,最流行,最危险的Web应用程序漏洞之一。

②:防护建议

使用mybatis中#{}可以有效防止sql注入。

#{}时://检验请求体的参数

@Component

public class StringDeserializer extends JsonDeserializer<String> {

@Override

public String deserialize(JsonParser jsonParser, DeserializationContext deserializationContext) throws IOException, JsonProcessingException {

String str = jsonParser.getText().trim();

//sql注入拦截

if (sqlInject(str)) {

throw new CustomerException("参数含有非法攻击字符,已禁止继续访问!");

}

return xssClean(str);

}

public boolean sqlInject(String str) {

if (StringUtils.isEmpty(str)) {

return false;

}

//去掉'|"|;|字符

str = org.apache.commons.lang3.StringUtils.replace(str, "'", "");

str = org.apache.commons.lang3.StringUtils.replace(str, """, "");

str = org.apache.commons.lang3.StringUtils.replace(str, ";", "");

str = org.apache.commons.lang3.StringUtils.replace(str, "\", "");

//转换成小写

str = str.toLowerCase();

//非法字符

String[] keywords = {"master", "truncate", "insert", "select", "delete", "update", "declare", "alert","alter", "drop"};

//判断是否包含非法字符

for (String keyword : keywords) {

if (str.indexOf(keyword) != -1) {

return true;

}

}

return false;

}

//xss攻击拦截

public String xssClean(String value) {

if (value == null || "".equals(value)) {

return value;

}

//非法字符

String[] keywords = {"<", ">", "<>", "()", ")", "(", "javascript:", "script","alter", "''","'"};

//判断是否包含非法字符

for (String keyword : keywords) {

if (value.indexOf(keyword) != -1) {

throw new CustomerException("参数含有非法攻击字符,已禁止继续访问!");

}

}

return value;

}

}

使用这种形式也可以完成json请求体的过滤,但个人更推荐使用XssHttpServletRequestWraper的形式来完成xss过滤!!

如喜欢本文,请点击右上角,把文章分享到朋友圈

因公众号更改推送规则,请点“在看”并加“星标”第一时间获取精彩技术分享

·END·

本篇文章来源于微信公众号: IT牛客

微信扫描下方的二维码阅读本文

Comments NOTHING