在网络安全领域,服务器信息的暴露常常被视为一种潜在的风险。具体来说,Nginx服务器的版本号暴露无异于向攻击者明牌,增加了被针对性攻击的风险。本文将介绍如何减少服务器信息的泄露,并进一步增强服务器的隐蔽性。本文将介绍一种比关闭server_tokens更灵活、更隐蔽的方法。

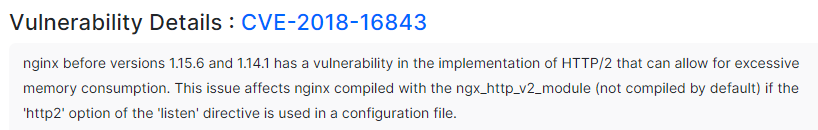

有时候我们可能会质疑,泄露nginx的版本号有什么大不了?但实际上主要通过恶意构造的请求就能产生致命的威胁,如 1.15.6 和 1.14.1 版本之前的 nginx 在 HTTP/2 实现中存在漏洞,构造之后的请求就可能导致nginx内存消耗过大,严重者出现拒绝服务(Dos)。

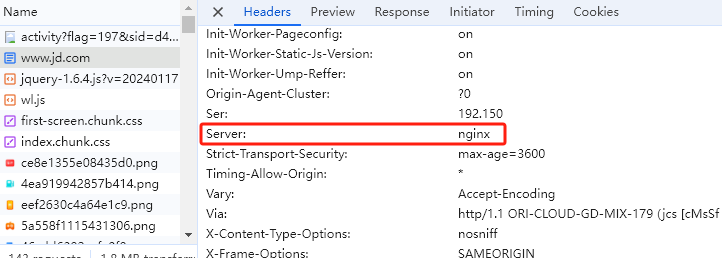

京东:

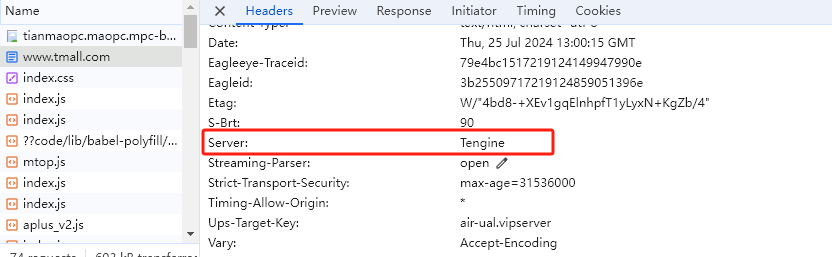

从上面的截图,我们可以看出,没有一家是显示web引擎的版本号的。

#在http块中添加,全局生效http {more_set_headers 'Server: SRE';}#在server块中添加,局部生效,更加灵活server{more_set_headers 'Server: SRE';}

location / {more_clear_headers 'Server';}

Server字段。location / {more_set_input_headers 'X-Forwarded-Proto: https';}

location / {more_clear_input_headers 'User-Agent';}

欢迎订阅我的公众号「SRE运维手记」,可扫下方二维码,或者微信搜“SRE运维手记”

本篇文章来源于微信公众号: SRE运维手记

微信扫描下方的二维码阅读本文

Comments NOTHING